7 Minuty

Úvod

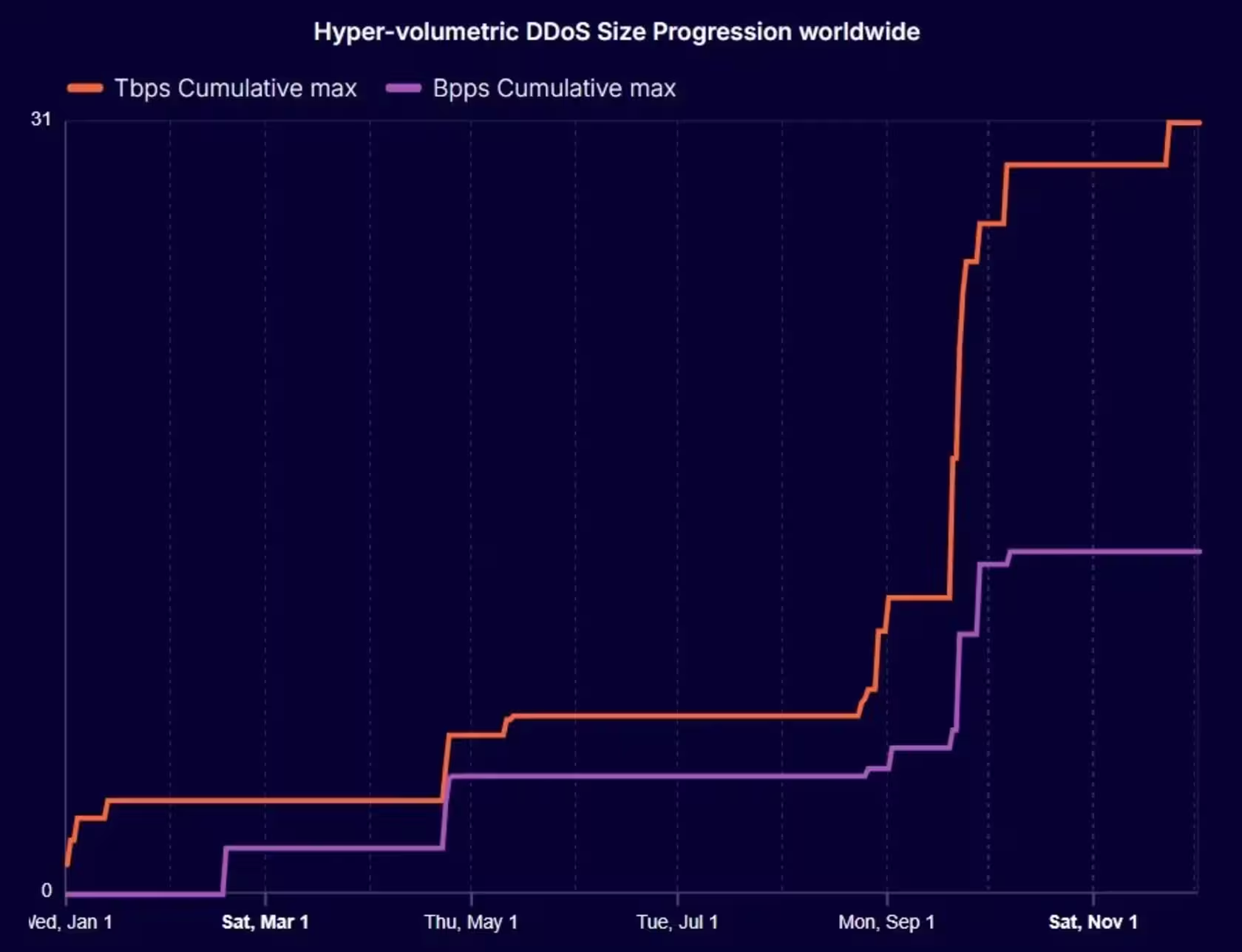

Představte si internet jako pod kaskádou datového provozu tak obrovského, že odpovídá 2,2 milionu lidí současně streamujících 4K video. Není to nadsázka — právě v tomto rozsahu zaznamenala Cloudflare útok distribuovaného odmítnutí služby (DDoS) o objemu 31,4 Tbps v prosinci.

Přehled útoku

Krátké. Náhlé. Kataklyzmatické. Nejednalo se o pomalé, sondovací útoky, na které jsou obránci zvyklí. Místo toho síť čelila masivním, pulzujícím nárazům: přívalům trvajícím jen sekundy, které mohou zasáhnout poskytovatele internetových služeb (ISP), cloudové provozovatele a dokonce i národní směrovací infrastrukturu, pokud obrany nejsou nastavené pro škálování.

Cloudflare uvádí, že špičkový provoz dosáhl 31,4 Tbps — přibližně 2,2 milionu současných 4K streamů.

Hlavní aktéři: botnety Aisuru a Kimwolf

Dva botnety stojí za čísly na titulcích: Aisuru a Kimwolf. Aisuru je pracovní kůň — armáda špatně zabezpečených zařízení IoT, DVR a virtuálních strojů, které útočníci získávají zneužitím výchozích přihlašovacích údajů a zastaralého firmwaru. Kimwolf se soustředí na ekosystém Androidu, infikuje starší telefony, chytré televize a set-top boxy. Společně napájejí globální útočnou plochu pokrývající Brazílii, Indii, Saudskou Arábii a další regiony, čímž se účinek zvyšuje přes geografickou koncentraci.

Trh s botnety: komerční model

Jak se domácí a průmyslová zařízení mění ve zbraně? Princip je tržní. Kompromitované sítě nejsou jen ovládány; často se pronajímají na podzemních fórech. Kriminálníci si vypůjčují přístup k botnetu pro konkrétní kampaň, čímž roste počet aktérů schopných spustit útoky, aniž by si budovali vlastní infrastrukturu. Výsledkem je komercializovaná ekonomika DDoS, která se rychle škáluje.

Technika útoků

Technicky se útoky opírají o dvě hrubé zbraně: vysoké objemy UDP floodů, které nasytí kapacity linek, a masivní HTTP floody mířené na aplikační vrstvy, například platformy online her nebo streamovací služby. Když se obě vektory použijí současně, mitigační opatření musí pokrýt jak šířku pásma na okraji sítě, tak aplikační logiku hlouběji ve stacku — což je nákladné a operačně složité.

UDP floods vs. HTTP floods

UDP floody jsou efektivní při zahlcení transportní kapacity, protože mohou být odeslány bez navázání spojení, často s falešnými IP hlavičkami, což komplikuje filtrování. HTTP floody napadají aplikační vrstvu tím, že vytvářejí velké množství zdánlivě legitimních požadavků, které vyčerpávají výpočetní zdroje, databáze a státníky aplikací. Kombinace obou zvyšuje šanci, že tradiční filtry selžou.

Další taktiky: amplifikace a geopolitická koncentrace

Některé kampaně využívají techniky amplifikace (např. DNS, NTP, CLDAP), které při relativně malém vstupu útočníka generují mnohonásobně větší výstup směrem k cíli. Geografická koncentrace infikovaných zařízení v určitých regionech navíc dovoluje útočníkům nasměrovat obrovské špičky provozu skrze konkrétní internetová uzlí, čímž se maximalizuje dopad na lokální infrastrukturu.

Růst kapacity útoků a obchodní model

Cloudflare uvádí, že potenciální útočná kapacita vzrostla sedmkrát během jednoho roku. To není pozvolný trend — jedná se o exponenciální nárůst dostupné „spotřební“ síly pro kohokoli, kdo je ochotný zaplatit za přístup. Pro provozovatele sítí to znamená plánování kapacit na úrovni špiček, které by ještě nedávno vypadaly nemožné.

Ekonomické řízení hrozby

Trh „DDoS-as-a-service“ umožňuje, aby i relativně nezkušené skupiny spouštěly útoky vysoké intenzity. Pronájem botnetu může být dočasný, anonymní a relativně levný ve srovnání s potenciální škodou, kterou útok může způsobit cíli. Tato ekonomická dostupnost podporuje větší frekvenci a variabilitu útoků, včetně experimentálních a chybových kampaní.

Dopady na uživatele, poskytovatele a infrastrukturu

Co to znamená pro koncové uživatele a poskytovatele služeb? Pro spotřebitele stále platí základní pravidla: aktualizace a změna výchozích hesel mají smysl. Pro provozovatele služeb je na čase přehodnotit traffic engineering, rezervy kapacity a taktiky rychlého přepnutí (failover). Pro tvůrce politik a výrobce zařízení vyskočily otázky o dodavatelském řetězci zařízení a minimálních bezpečnostních standardech pro připojený hardware.

Provozní následky pro ISP a cloud

- Poskytovatelé musí plánovat pro extrémní špičky a mít dohodnuté kapacity v peeringu a transitních linkách.

- Cloudové platformy potřebují škálovat ochranné vrstvy aplikačních brán a zároveň řídit náklady spojené se scrubbingem provozu.

- Národní směrovací a páteřní prvky mohou být ohroženy, pokud útoky soustředí provoz přes omezené množství fyzických uzlů.

Ochrana a mitigace: technické přístupy

Účinná obrana spojuje více vrstev ochrany: síťové kapacity na okraji (edge), anycast směrování, scrubbing centra, aplikační WAF, rychlé failover mechanizmy, a inteligentní rate limiting. Níže jsou konkrétní techniky a jejich role.

Architektury a nástroje

- Anycast a distribuované CDNs — rozložení provozu do geograficky rozptýlených uzlů snižuje pravděpodobnost, že jediný útok zcela ochromí službu.

- Scrubbing centra a specializované mitigace — přesměrování podezřelého provozu do filtrů, které odstraňují škodlivé pakety a propouštějí legitimní.

- WAF a aplikační filtry — detekce anomálií na aplikační vrstvě, blokování škodlivých vzorů HTTP, použití CAPTCHA nebo postupného zpomalování pro podezřelé klienty.

- Síťové filtry a ACL — blokování známých škodlivých IP rozsahů, použití RPF (Reverse Path Filtering) a SYN cookies proti SYN floodům.

- Telemetrie a ML detekce — sledování metrik latence, chybovosti a transakčních vzorců s využitím strojového učení pro rychlejší odhalení neobvyklých špiček.

Výzvy v mitigaci pulzních útoků

Útoky, které přicházejí v sekundových pulzech, jsou obtížně odlišitelné od běžného šumu provozu: krátké extrémy mohou zahltit linku dříve, než se automatické systémy stačí přepnout do ochranného režimu. To vyžaduje kombinaci rychlých automatických pravidel s možností manuální okamžité reakce a dostatečného převisu kapacity.

Doporučení pro uživatele, provozovatele a zákonodárce

Pro koncové uživatele

- Pravidelně aktualizujte firmware zařízení IoT a měňte výchozí přihlašovací údaje.

- Vypínejte nepotřebné služby a otevřené porty na domácích routerech a zařízení.

- Využívejte dvoufaktorové ověřování tam, kde je to možné.

Pro provozovatele služeb a ISP

- Investujte do víceúrovňových obranných mechanismů včetně anycastu, CDN a scrubbing služeb.

- Simulujte incidenty a testujte failover plány, aby byly rychlé přepínací mechanismy prověřeny v reálném čase.

- Sdílejte telemetrii a indikátory kompromitace mezi poskytovateli služeb pro rychlejší kolektivní reakci.

Pro politiky a výrobce

- Zavést minimální bezpečnostní standardy pro připojená zařízení (např. zákaz výchozích hesel, povinné aktualizace firmware).

- Podporovat transparentnost dodavatelských řetězců a bezpečnostní audity pro výrobce hardwaru.

- Podporovat mezinárodní spolupráci v potírání DDoS-for-hire tržišť a prolomit anonymitu těchto služeb.

Provozní připravenost a plánování kapacit

Operativní připravenost znamená mít jasně definované SLA, dohodnuté kapacity v peeringu, a plán na rychlé škálování přes cloud nebo partnerské scrubbing centra. Monitorování latencí, chybových stavů a využití CPU na aplikačních vrstvách umožní rychlejší rozhodnutí o aktivaci ochranných vrstev.

Checklist pro rychlou reakci

- Aktualizované kontakty a eskalační postupy v incident response týmu.

- Automatické playbooky pro přesměrování provozu do scrubbing center.

- Simulace pulzních a kombinovaných UDP/HTTP útoků minimálně jednou za čtvrtrok.

Závěr

Máme na výběr: vnímat toto jako další alarmující statistiku, nebo jako probuzení. Infrastruktura, která nese naše aplikace, hry a video, je testována v měřítku, které nutí zavést novou normu v kyberbezpečnostní připravenosti. Otázka zní — jsme připraveni na další příliv?

Krátkodobá opatření (patchování, změna hesel) i dlouhodobé strategie (bezpečnější dodavatelské řetězce, investice do odolných architektur) jsou nezbytné. Kombinace technických, operačních a politických kroků je jediná realistická cesta, jak snížit riziko opakování útoků s intenzitou přesahující dosavadní kapacity.

Zdroj: smarti

Zanechte komentář